Entendiendo el engaño detrás de las ventanas emergentes falsas

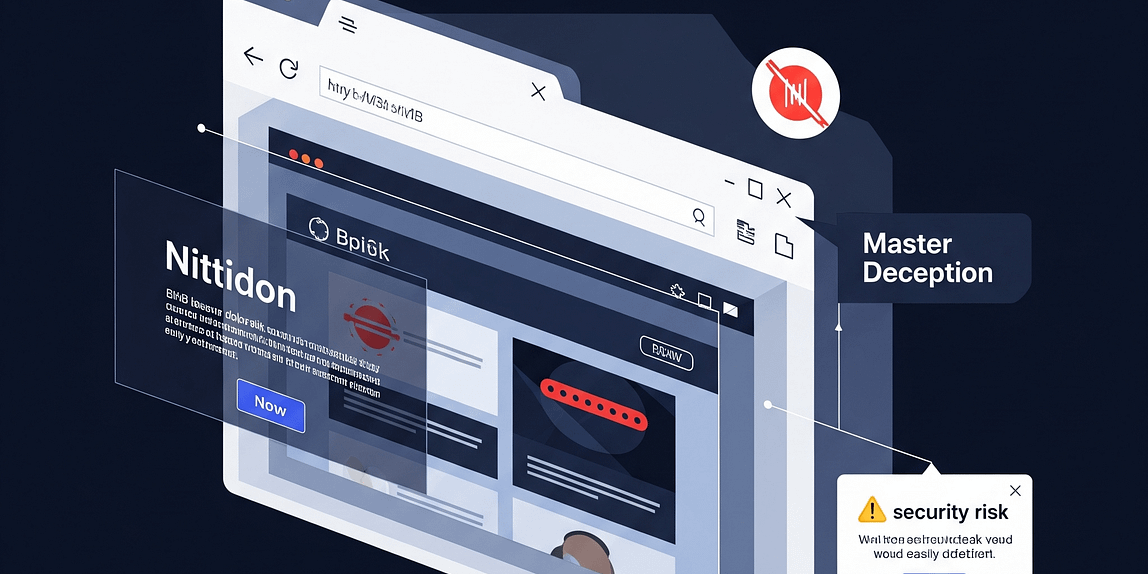

La técnica conocida como Browser-in-the-Browser (BitB) representa un avance significativo en las tácticas de ingeniería social empleadas por ciberdelincuentes. Este enfoque se utiliza para engañar a las personas recreando ventanas de navegador falsas que simulan ser legítimas, con el fin de extraer información sensible como credenciales de inicio de sesión, datos financieros o información personal.

¿Qué es Browser-in-the-Browser?

El concepto de Browser-in-the-Browser se basa en la creación de una ventana de navegador dentro del propio navegador, diseñada para parecerse a una ventana emergente legítima. Estas ventanas suelen aparecer en el contexto de páginas de inicio de sesión de terceros, como las que se usan para autenticación mediante servicios como Google, Facebook o Microsoft. Los atacantes logran replicar de manera precisa la apariencia, botones y detalles visuales de estas ventanas, haciendo que sea extremadamente difícil para usuarios no entrenados distinguirlas de las reales.

¿Cómo funciona?

El BitB emplea principalmente técnicas avanzadas de diseño web y programación para imitar el comportamiento de las ventanas emergentes. A continuación, se describe cómo funciona típicamente este ataque:

- Diseño visual: Los atacantes desarrollan una ventana emergente que imita perfectamente el diseño de la interfaz de usuario de un navegador auténtico. Esto incluye bordes, botones de cerrar y minimizar, y la barra de direcciones.

- URLs falsas: Aunque la barra de direcciones de la ventana emergente puede mostrar una URL aparentemente legítima, en realidad es solo una imagen o texto diseñado para confundir al usuario.

- Contexto engañoso: El ataque suele presentarse en sitios web falsos o comprometidos que parecen reales, lo que aumenta la probabilidad de que el usuario confíe en la ventana emergente.

- Captura de datos: Una vez que el usuario introduce sus credenciales en la ventana falsa, esta información se transfiere al atacante, quien puede utilizarlas para acceder a las cuentas de la víctima.

La sofisticación detrás del BitB

Lo que hace que el BitB sea particularmente peligroso es la atención al detalle que los atacantes ponen en el diseño. Por ejemplo:

- Simulan movimientos de ventanas, de modo que estas parezcan independientes del navegador principal.

- Reproducen elementos específicos de la interfaz de usuario según el navegador que se esté emulando, como Chrome, Firefox o Safari.

- Implementan funciones interactivas, como botones funcionales, que aumentan la credibilidad del engaño.

Ejemplos en el mundo real

Existen registros de ataques BitB utilizados para comprometer cuentas en servicios populares. Un caso notable es el uso de esta técnica para robar credenciales de inicio de sesión en plataformas de videojuegos o redes sociales, donde los usuarios son redirigidos a una ventana aparentemente legítima que solicita sus datos de inicio de sesión.

Cómo protegerse contra el BitB

Dado que el Browser-in-the-Browser es difícil de identificar, los usuarios deben adoptar un enfoque proactivo para protegerse:

- Verificación de URLs: En lugar de confiar en las ventanas emergentes, visite directamente el sitio web del servicio en cuestión para iniciar sesión.

- Uso de autenticación de dos factores (2FA): Esto agrega una capa adicional de seguridad incluso si sus credenciales son comprometidas.

- Educación y concienciación: Familiarícese con técnicas de phishing y manténgase actualizado sobre las tendencias de ciberseguridad.

- Herramientas de seguridad: Use navegadores y extensiones que puedan identificar y bloquear sitios sospechosos.

El papel de las empresas en la mitigación del BitB

Mientras que los usuarios tienen un rol importante en su propia protección, las empresas también deben tomar medidas para reducir el impacto de ataques BitB:

- Implementación de medidas anti-phishing: Las empresas pueden utilizar herramientas avanzadas de detección de amenazas que identifiquen interfaces de usuario falsas.

- Educación del usuario: Proporcionar recursos educativos y entrenamientos en ciberseguridad puede ayudar a los usuarios a identificar intentos de suplantación.

- Diseño de interfaces más seguras: Los desarrolladores pueden trabajar en la creación de métodos de autenticación que sean menos susceptibles a ataques de emulación, como el uso de ventanas embebidas o autenticación biométrica.

Conclusión

El Browser-in-the-Browser es una técnica sofisticada que demuestra cómo la ingeniería social y el diseño web pueden combinarse para engañar incluso a usuarios atentos. Con su capacidad para imitar de manera convincente ventanas emergentes legítimas, el BitB subraya la importancia de mantenerse alerta y adoptar medidas de seguridad cibernética tanto a nivel personal como corporativo. La lucha contra esta amenaza exige tanto innovación tecnológica como un compromiso continuo con la educación y la concienciación en ciberseguridad.