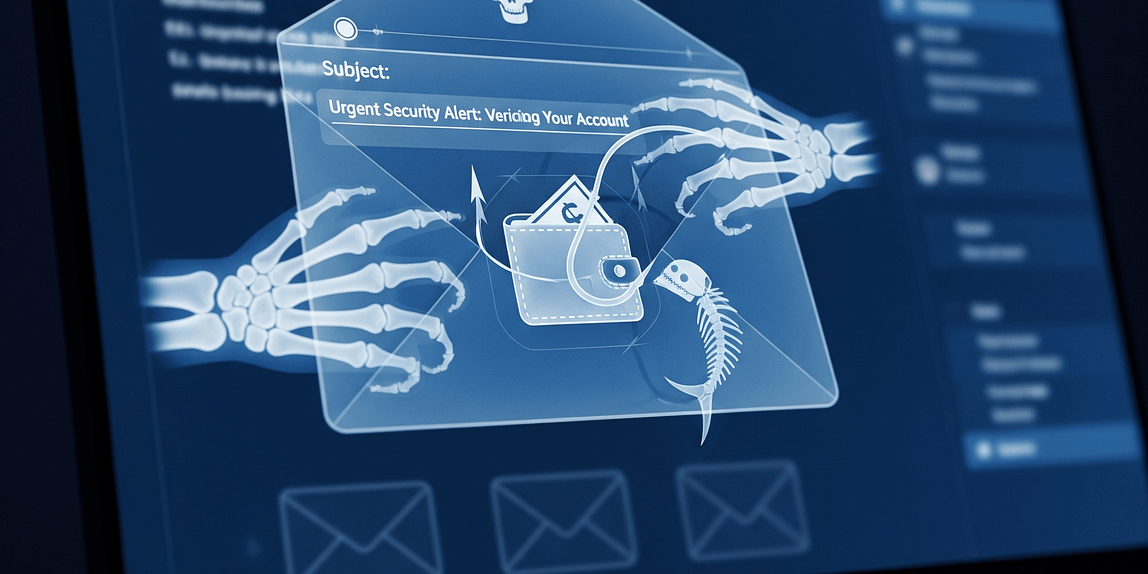

En la vasta y compleja red de comunicaciones digitales, el correo electrónico sigue siendo el nervio central de nuestra interacción profesional y personal. No obstante, esta omnipresencia lo convierte en el terreno de juego predilecto para los ciberdelincuentes. El phishing, una de las tácticas más antiguas y persistentes del arsenal cibernético, ha evolucionado de manera sofisticada, camuflándose en mensajes que, a simple vista, podrían pasar por legítimos. La imagen que nos ocupa no es un mero correo electrónico sospechoso; es un manual de tácticas de engaño, una “clase magistral” sobre cómo los atacantes manipulan la psicología humana y explotan las debilidades de los sistemas para lograr sus fines.

La anatomía de un ataque: El caso del “Dr. David William” en detalle

El correo electrónico, aparentemente benigno, enviado por un “Dr. David William” bajo el asunto “Let’s connect”, esconde una compleja red de engaños que, si no se detecta a tiempo, podría tener graves consecuencias.

- La ingeniería social y la suplantación de identidad (Spoofing): La primera capa del ataque reside en la suplantación de identidad. El remitente se presenta como un “Dr. David William”, un nombre que evoca una imagen de credibilidad y profesionalismo. Sin embargo, la dirección de correo electrónico real, <joel.pimente@essalud.gob.pe>, revela la verdad. Esto nos indica que la cuenta de correo de un empleado legítimo de EsSalud ha sido comprometida. Los atacantes, en lugar de usar una dirección de correo genérica que sería fácilmente detectada como spam, han tomado control de una cuenta real para aprovechar su legitimidad y evadir los filtros de seguridad. Este es un tipo de ataque de “Business Email Compromise” (BEC) en su forma más básica, donde se utiliza una cuenta de correo corporativa para lanzar ataques. La confianza que se deposita en una dirección de correo de una organización conocida (como un sistema de salud público) es un arma poderosa en manos de un ciberdelincuente.

- La narrativa del “Gato por liebre” (Baiting): El contenido del correo es una obra de arte de la ingeniería social. La frase “I’m reaching out to discuss a potential business opportunity that I believe could be mutually advantageous” es un anzuelo clásico. Es lo suficientemente vaga como para ser plausible en cualquier contexto profesional, pero lo suficientemente intrigante como para despertar la curiosidad del destinatario. Este tipo de “baiting” busca que la víctima baje la guardia y responda con entusiasmo, iniciando una conversación. Una vez que el atacante establece un diálogo, puede empezar a construir una relación de confianza, un proceso que podría durar días o incluso semanas, para luego solicitar información sensible (como datos bancarios, contraseñas, información de proyectos) o pedirle a la víctima que realice una acción perjudicial.

- El rol de la despersonalización y la urgencia: El saludo impersonal “Hello” en lugar de un nombre específico es un indicador de que el correo es parte de una campaña masiva. Sin embargo, la “llamada a la acción” (“Reply for more details”) crea una urgencia artificial. El objetivo es incitar una respuesta rápida antes de que la víctima tenga tiempo de reflexionar sobre los detalles extraños del mensaje. La falta de contexto sobre la “oportunidad de negocio” obliga al usuario a responder para obtener más información, cayendo de lleno en la trampa.

- La protección proactiva del cliente de correo: Una lección de seguridad: La parte más instructiva de la imagen es la advertencia que el cliente de correo muestra: “Los vínculos y algunas otras funciones se han deshabilitado en este mensaje. Para restaurar la función, mueva este mensaje a la Bandeja de entrada.” Esto nos demuestra que los sistemas de seguridad modernos no son pasivos. Ellos analizan el contenido, los metadatos y el origen de los correos para identificar patrones de ataque. La advertencia es una señal inequívoca de que el sistema ha detectado algo sospechoso y ha tomado medidas para neutralizar la amenaza, desactivando enlaces potencialmente maliciosos. Ignorar esta advertencia y mover el correo a la bandeja de entrada es como desactivar una alarma de humo porque el sonido es molesto: es una invitación al desastre.

Conclusiones y un plan de acción para la seguridad digital

El caso del “Dr. David William” es un recordatorio de que los ciberataques no siempre son complejos ataques de código malicioso. A menudo, el punto más vulnerable de un sistema es el factor humano. Para protegerse eficazmente, es crucial adoptar una postura de cero confianza en las comunicaciones digitales, a menos que se hayan verificado.

Plan de acción para la seguridad personal y corporativa:

- Capacitación continua: La educación es la primera línea de defensa. Los usuarios deben ser capacitados regularmente para reconocer las tácticas de phishing, como la suplantación de identidad, la ingeniería social y las narrativas de urgencia.

- Verificación cruzada de la información: Si un correo parece extraño, no confíes en él. Llama a la persona, envíale un mensaje a través de un canal seguro o verifica la información por una fuente independiente. No uses la información de contacto proporcionada en el correo sospechoso.

- Uso de tecnologías de seguridad avanzadas: Implementa y confía en las soluciones de seguridad que tu organización o proveedor de correo ofrece. El uso de la autenticación de dos factores (2FA), filtros anti-spam robustos y software de detección de amenazas es fundamental.

- Protocolos de seguridad en las empresas: Las organizaciones deben tener protocolos claros sobre cómo manejar correos electrónicos sospechosos. Esto incluye un proceso para reportar los correos de phishing y políticas estrictas sobre la verificación de solicitudes de información o transferencias de dinero por correo electrónico.

En un mundo donde la frontera entre lo real y lo digital se desdibuja, la vigilancia y el escepticismo saludable son más valiosos que nunca. Al entender cómo operan los atacantes y al aprender a reconocer las señales de alerta, podemos fortalecer nuestra resiliencia digital y proteger nuestra información personal y corporativa de forma proactiva. La seguridad no es un destino, es un proceso continuo de aprendizaje y adaptación.