Un análisis profundo de la estafa cibernética

Introducción

En el vasto y complejo mundo de la seguridad cibernética, las tácticas maliciosas evolucionan constantemente, buscando nuevas formas de vulnerar sistemas y explotar datos. Una de estas amenazas es el ataque de repetición DKIM (DomainKeys Identified Mail), una técnica sofisticada utilizada para manipular y abusar de la autenticación de correos electrónicos, creando una ventana para la ejecución de estafas y fraudes. Este documento explora en profundidad cómo funcionan los ataques de repetición DKIM, sus implicaciones y las medidas preventivas para protegerse contra ellos.

¿Qué es DKIM?

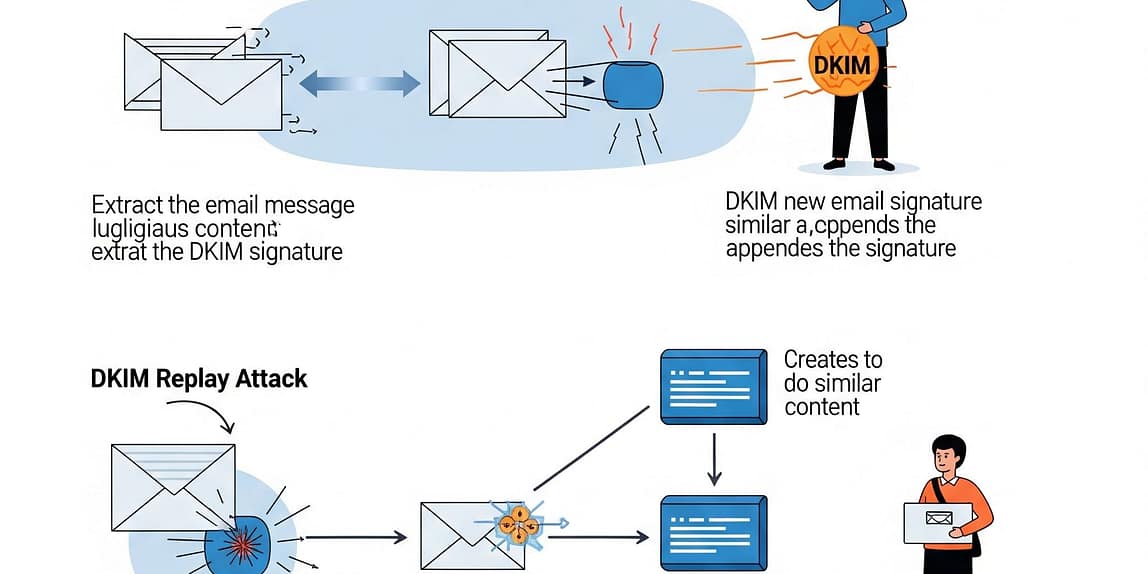

DomainKeys Identified Mail (DKIM) es un método de autenticación de correo electrónico diseñado para detectar correos electrónicos falsificados y proteger a los destinatarios de mensajes maliciosos. DKIM permite que el servidor de envío adjunte una firma criptográfica al correo electrónico. Esta firma puede ser verificada por los servidores receptores para asegurar que el mensaje no ha sido alterado durante el tránsito y que proviene de una fuente confiable. Si bien DKIM ha sido una herramienta valiosa en la lucha contra el spam y la suplantación de identidad, también ha sido objeto de abuso a través de ataques de repetición.

¿Cómo funciona un ataque de repetición DKIM?

Un ataque de repetición DKIM, al igual que otros ataques de repetición, implica interceptar y reutilizar datos válidos de autenticación en un intento de engañar a los sistemas de seguridad. En el caso de DKIM, los atacantes interceptan correos electrónicos legítimos que contienen firmas DKIM válidas y luego los envían de nuevo, sin ninguna modificación, a otros destinatarios. Esto se hace para llevar a cabo campañas de phishing, estafas de suplantación de identidad o para propagar malware, todo mientras se aprovechan de la firma DKIM para hacer que los mensajes parezcan auténticos y confiables.

Las consecuencias de los ataques de repetición DKIM

Las consecuencias de los ataques de repetición DKIM pueden ser devastadoras para las organizaciones y los individuos. Entre los riesgos más significativos se incluyen:

- Robo de información: Los atacantes pueden utilizar correos electrónicos reenviados para engañar a los destinatarios y obtener información sensible, como credenciales de acceso, datos financieros o información personal.

- Propagación de malware: Los correos electrónicos falsificados pueden contener enlaces o archivos maliciosos que, cuando son abiertos por los destinatarios, instalan malware en sus dispositivos.

- Daño reputacional: Las organizaciones cuyos correos electrónicos son utilizados en ataques de repetición DKIM pueden sufrir daños a su reputación, perdiendo la confianza de sus clientes y socios.

- Pérdidas financieras: Las estafas exitosas derivadas de ataques de repetición DKIM pueden resultar en pérdidas financieras significativas para las organizaciones y los individuos afectados.

Medidas preventivas contra los ataques de repetición DKIM

Prevenir los ataques de repetición DKIM requiere una combinación de medidas tecnológicas y de concienciación. Aquí hay algunas estrategias clave para protegerse contra estos ataques:

1. Implementación de DMARC

DMARC (Domain-based Message Authentication, Reporting & Conformance) es una política que trabaja junto con DKIM y SPF (Sender Policy Framework) para proporcionar una capa adicional de protección. DMARC permite a las organizaciones definir cómo se deben manejar los correos electrónicos que fallan las verificaciones DKIM o SPF, reduciendo así la efectividad de los ataques de repetición.

2. Monitoreo y análisis de tráfico de correo electrónico

La implementación de sistemas de monitoreo y análisis de tráfico de correo electrónico puede ayudar a detectar patrones sospechosos y actividades anómalas. Las organizaciones pueden identificar intentos de ataques de repetición DKIM al analizar los correos electrónicos reenviados y las firmas DKIM asociadas.

3. Educación y formación

Educar a los empleados y usuarios sobre los riesgos de los ataques de repetición DKIM y las tácticas de phishing es crucial. La formación en mejores prácticas de seguridad cibernética puede ayudar a los individuos a reconocer correos electrónicos sospechosos y evitar caer en trampas de suplantación de identidad.

4. Uso de cifrado

El uso de cifrado para proteger la transmisión de correos electrónicos puede reducir la capacidad de los atacantes para interceptar y reutilizar mensajes válidos. Las organizaciones deben considerar la implementación de cifrado de extremo a extremo para sus comunicaciones sensibles.

Conclusión

Los ataques de repetición DKIM representan una amenaza seria en el ámbito de la seguridad cibernética, explotando las herramientas de autenticación de correo electrónico para llevar a cabo estafas y fraudes. Sin embargo, con la implementación adecuada de políticas de seguridad, formación y tecnología avanzada, es posible mitigar los riesgos asociados y protegerse contra estos ataques. La conciencia y la preparación son esenciales para mantener la integridad de las comunicaciones por correo electrónico y la protección de la información sensible.