Análisis Forense de un Correo Electrónico: Desentrañando una Potencial Amenaza de Ciberseguridad

Introducción: El Correo Electrónico como Vector de Ataque Principal

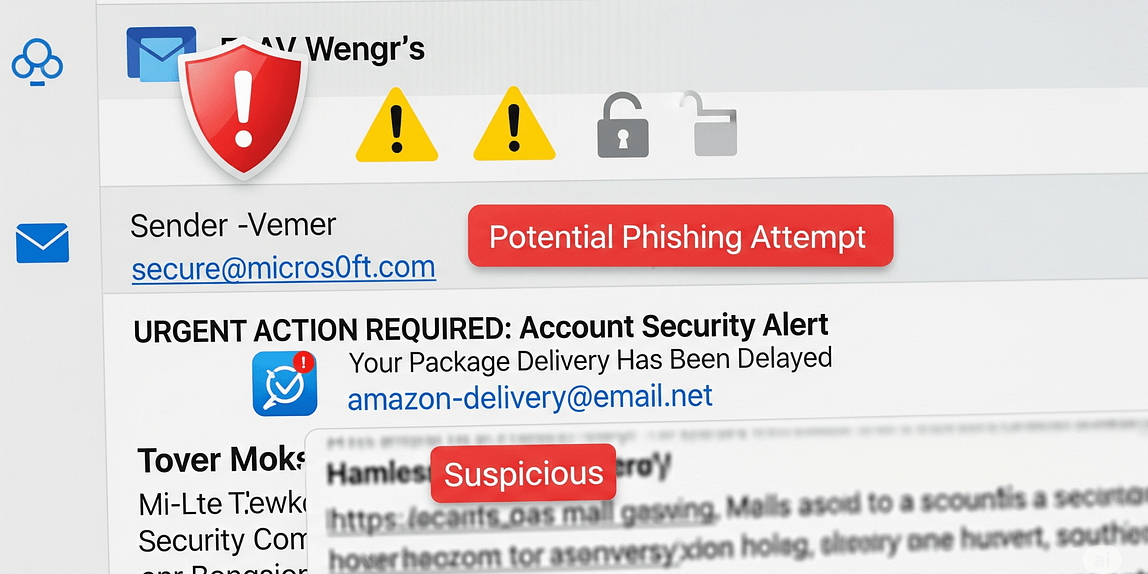

En la vasta y compleja red de la comunicación digital, el correo electrónico persiste como un pilar fundamental. Sin embargo, su omnipresencia lo convierte también en la puerta de entrada más común para ciberdelincuentes. La ingeniería social, el arte de manipular a las personas para que revelen información confidencial o realicen acciones específicas, encuentra en el correo electrónico su lienzo perfecto. El caso que nos ocupa, extraído de la imagen proporcionada, es un ejemplo didáctico de cómo una comunicación aparentemente benigna puede estar cargada de indicadores de un ataque de phishing.

El

Correo Electrónico: Una Anatomía de la Sospecha

El correo electrónico en cuestión, con el asunto “Re: I await your response.”, se presenta como una continuación de una conversación, una táctica diseñada para eludir las alarmas iniciales del destinatario. Al examinar sus metadatos y su contenido, podemos identificar una serie de “banderas rojas” que, aunque individualmente podrían parecer triviales, en conjunto dibujan un claro perfil de amenaza.

- La Falacia del Remitente: Discrepancias y Suplantación de Identidad

- Identidad y dirección de correo electrónico: El remitente se identifica como “Elaine L. Su-yen”, pero la dirección de correo electrónico es atencionrrh@upcom.cl. Esta discrepancia es el primer y más obvio indicador de un posible intento de suplantación de identidad (spoofing). Un profesional legítimo rara vez utilizaría una dirección genérica de “atención al cliente” o “recursos humanos” para una comunicación personal de negocios, y menos aún si el nombre del remitente no está reflejado en la dirección.

- Análisis del dominio (upcom.cl): Es crucial investigar el dominio para determinar su legitimidad. A menudo, los atacantes registran dominios que imitan a los de empresas reales (por ejemplo, amaz0n.com en lugar de amazon.com). Un análisis de upcom.cl revelaría si es un dominio legítimo de una empresa conocida o si fue creado recientemente para fines maliciosos. La falta de reconocimiento de este dominio en un contexto de negocios internacional ya es un motivo para desconfiar.

- Contexto de envío: El correo electrónico fue enviado por un remitente que se autoidentifica como “Elaine L. Su-yen”, pero la dirección atencionrrh (atención de recursos humanos) sugiere un departamento o una función, no una persona individual. Esta incongruencia es una táctica de confusión deliberada.

- La Táctica de la Urgencia y la Ambigüedad: El Gancho Psicológico

- Asunto genérico y manipulador: El asunto “Re: I await your response.” crea un sentido de urgencia y una falsa sensación de familiaridad. Obliga al destinatario a pensar: “¿De qué me está hablando? ¿Ya le he respondido?”. Esta confusión inicial es precisamente el objetivo del atacante: que el destinatario actúe impulsivamente, sin tomarse el tiempo para analizar críticamente el correo.

- Cuerpo del mensaje impreciso: El texto habla de una “transacción de negocios” que sería “un buen ajuste”, pero carece por completo de detalles. ¿Qué tipo de transacción? ¿Con qué empresa? La vaguedad es una estrategia clave. Un correo electrónico de negocios legítimo, especialmente después de dos mensajes previos (como se menciona), debería ser específico y referenciar proyectos, personas o acuerdos concretos.

- El Desvío Estratégico: La Trampa de la Dirección Alternativa

- La solicitud de contacto a una dirección personal (elainesuyenllam@gmail.com): Este es, sin lugar a dudas, el elemento más comprometedor del correo. El remitente, que utiliza una dirección corporativa (@upcom.cl), pide ser contactado a través de una dirección de correo electrónico personal de Gmail. Las razones para este desvío son claras y maliciosas:

- Evitar los filtros de seguridad corporativos: Las conversaciones que ocurren dentro del dominio corporativo pueden ser monitoreadas por los equipos de seguridad. Mover la comunicación a un servidor público como Gmail permite al atacante operar sin ser detectado por los sistemas de seguridad de la empresa de la víctima.

- Impedir el rastreo: Una vez que la conversación se traslada a Gmail, la conexión entre el correo original de upcom.cl y el atacante se difumina. Si la víctima intenta verificar la identidad de “Elaine”, la búsqueda de elainesuyenllam@gmail.com probablemente no arrojará resultados de una persona de negocios legítima.

- La Ingeniería Social en la Interfaz de Usuario: El Mensaje de Advertencia

- “Los vínculos y algunas otras funciones se han deshabilitado en este mensaje. Para restaurar la función, mueva este mensaje a la Bandeja de entrada.” Este mensaje, probablemente insertado por el propio cliente de correo electrónico (Outlook, Gmail, etc.) como una advertencia de seguridad, es manipulado por el atacante. Al instruir al destinatario a mover el correo a la bandeja de entrada, el atacante intenta convencer a la víctima de que ignore las propias protecciones de seguridad del sistema.

Medidas de Ciberseguridad Proactivas y Reactivas

Para mitigar los riesgos inherentes a este tipo de correos, se deben seguir protocolos de seguridad rigurosos:

- Educación y Concienciación: La primera línea de defensa es el conocimiento del usuario. El personal debe ser entrenado para identificar los indicadores de phishing: remitentes desconocidos, asuntos urgentes, discrepancias en las direcciones de correo electrónico, solicitudes de información personal y la presión para hacer clic en enlaces o responder rápidamente.

- Implementación de Tecnologías de Seguridad:

- Filtros de Correo Electrónico: Utilizar filtros avanzados que detecten el spoofing de dominios, el phishing y el spam.

- Análisis de Dominios y Enlaces: Emplear herramientas que analicen los dominios y los enlaces en busca de reputación maliciosa y que alerten al usuario antes de que haga clic.

- Autenticación de Correo Electrónico: Implementar protocolos como SPF (Sender Policy Framework), DKIM (DomainKeys Identified Mail) y DMARC (Domain-based Message Authentication, Reporting, and Conformance) para verificar la autenticidad del remitente.

- Procedimientos de Verificación: Establecer un protocolo de verificación para cualquier comunicación de negocios importante. Si se recibe un correo de un socio o cliente con una solicitud inusual, se debe verificar su autenticidad a través de un canal de comunicación independiente (una llamada telefónica, un mensaje de texto a un número conocido, etc.). Nunca responda directamente al correo electrónico sospechoso para verificar su autenticidad.

Conclusión: La Vigilancia como Herramienta Defensiva

El correo electrónico capturado en la imagen no es un simple mensaje; es un artefacto digital que encapsula múltiples técnicas de ingeniería social y ciberseguridad maliciosa. A través de la suplantación de identidad, la creación de urgencia y un astuto desvío de la comunicación a canales no seguros, el atacante busca obtener una ventaja. La defensa más efectiva contra estas amenazas no reside únicamente en la tecnología, sino en la capacidad de los usuarios para reconocer y cuestionar lo que parece estar mal, transformando la desconfianza en una herramienta de protección activa.